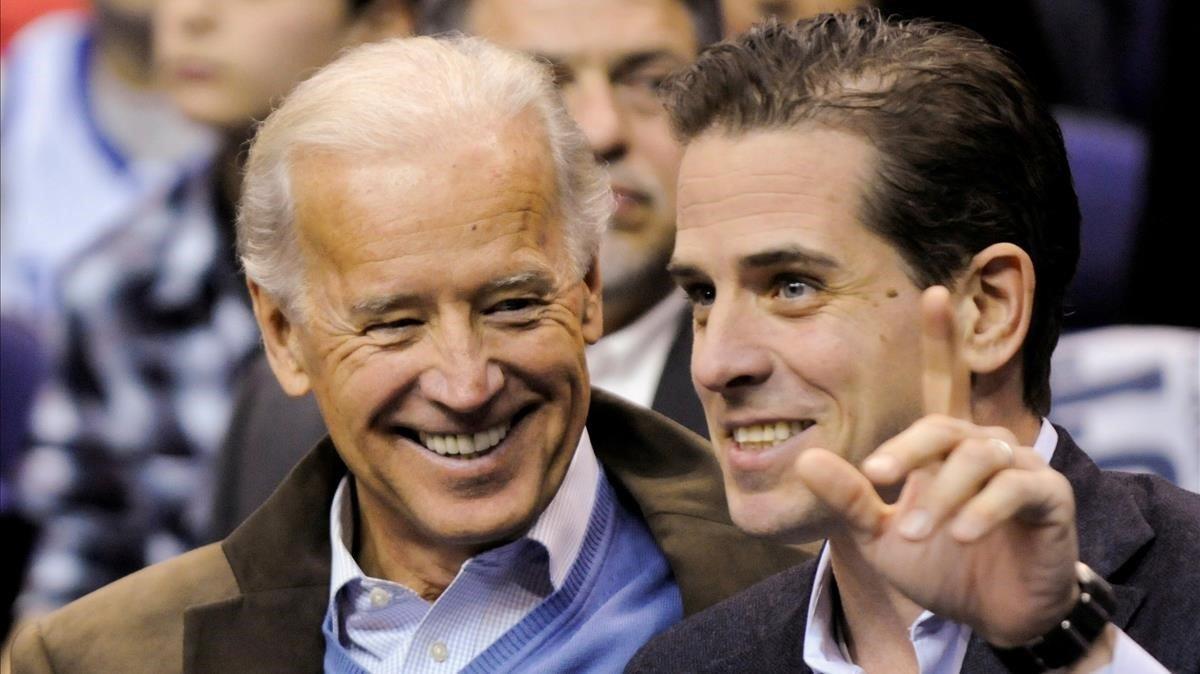

La història es repeteix, i podria ser l’avançament del que el món serà testimoni en els mesos que vindran fins que se celebrin les eleccions presidencials als EUA. Pirates russos probablement vinculats al servei d’intel·ligència militar, conegut com a GRU, han intentat penetrar en el sistema informàtic de l’empresa gasística Burisma, al Consell d’Administració on va treballar Hunter Biden, el fill de Joe Biden, exvicepresident nord-americà i principal candidat demòcrata a disputar la presidència a Donald Trump, segons ha informat ‘The New York Times’.

D’acord amb els experts consultats per la publicació nord-americana, atesa la naturalesa de l’atac informàtic, la seva amplitud i el moment en què es va produir, el més plausible és que els ‘hackers’ estiguessin buscant materials comprometedors sobre el fill de Biden amb l’objectiu de danyar les aspiracions presidencials del seu progenitor. Les revelacions, de segur, agitaran el debat polític intern als EUA, en un moment en què el Senat es disposa a jutjar Trump, acusat de pressionar el president ucraïnès, Volodímir Zelenski, perquè investigués el seu rival polític.

Per a sorpresa dels observadors, els mètodes utilitzats pels pirates informàtics russos per penetrar en els sistemes de Burisma són molt similars als utilitzats durant la campanya prèvia als comicis del 2016 als ordinadors del Partit Demòcrata. Els atacants van usurpar la personalitat d’individus o empreses de confiança d’empleats amb l’objectiu d’obtenir les seves contrasenyes i noms d’usuari, el que en alguns casos va fer efecte i en principi, els va permetre accedir a informació confidencial.

«Han tingut èxit»

«Els atacs han tingut èxit», ha declarat Oren Falkowitz, cofundador d’Area-1, una firma de seguretat establerta a Silicon Valley, que en el passat havia treballat a l’Agència Nacional de Seguretat. No és clar, no obstant, de quins materials van aconseguir apoderar-se els intrusos informàtics o la seva rellevància. Durant la campanya del 2016, pirates vinculats a Fancy Bear o al GRU van enviar ‘e-mails’ fraudulents; en aquesta ocasió, a més del recurs als correus falsos, els atacants van obrir pàgines webs falses que imitaven gràficament les pertanyents a companyies subsidiàries de Burisma.

Si es confirmen les revelacions, se certificarà, una vegada més, la coincidència de les accions i interessos de Rússia amb el comportament de l’actual líder de la Casa Blanca. De fet, tot apunta que els pirates informàtics buscaven exactament el mateix que el president Trump aspirava a obtenir quan va comminar el seu homòleg ucraïnès Zelenski a investigar i a revelar possibles materials comprometedors vinculats al fill del seu principal competidor a la lliça presidencial. La difusió de la transcripció de l’esmentada conversa ha desencadenat un procés de destitució que ha de ser examinat ara pel Senat, després d’haver superat el tràmit de la Cambra de Representants.

Segons els observadors, el GRU, un hermètic servei d’intel·ligència vinculat al Ministeri de Defensa, s’ha erigit en la principal eina del Kremlin per llançar campanyes de desestabilització a Europa o els EUA. Investigacions en curs han detectat el rastre del GRU en nombroses crisis que han sacsejat països membres de la UE. Agents del GRU van participar en l’enverinament de l’exagent rus Serguei Skripal i la seva filla al Regne Unit, en la temptativa d’assassinat d’un comerciant d’armes a Bulgària. A Espanya, es va detectar la presència a Barcelona d’un dels seus agents, Denis Sergueiev, que treballa sota la identitat falsa de Serguei Fedótov, en els dies previs a la celebració del referèndum a Catalunya l’octubre del 2017, el que ha motivat l’obertura d’una investigació per part de l’Audiència Nacional.